- Technical Forums

- :

- Temas en Español

- :

- Re: Problemas al aplicar excepciones en el Threat Protection - MX84

Problemas al aplicar excepciones en el Threat Protection - MX84

- Subscribe to RSS Feed

- Mark Topic as New

- Mark Topic as Read

- Float this Topic for Current User

- Bookmark

- Subscribe

- Mute

- Printer Friendly Page

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Report Inappropriate Content

Problemas al aplicar excepciones en el Threat Protection - MX84

Buenos días,

Tengo un par de MX84 en cada sede con la versión de firmware actualizada a la 16.15 y licencias de Advance Security.

Desde hace un par de meses, los usuarios que intentan conectarse por Client VPN desde estos switches contra nuestro servidor Mysql interno, consiguen contactar por ping, pero las consultas SQL no se resuelven.

Revisando los bloqueos del Threat Protection desde el Security Center, podemos ver que se bloquean las conexiones por la regla de Snort 1:3672 SERVER-MYSQL client overflow attempt

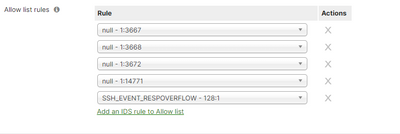

Hemos intentado aplicar una excepción para esa regla pero tras guardar toda la configuración en la ventana del dashboard, al cambiar de pestaña y volver a entrar, las excepciones aparecen con el título cambiado null - 1:3672 y no se aplican correctamente en los firewalls, por lo que las conexiones contra este servidor SQL siguen sin funcionar.

La única manera de que estos teletrabajadores puedan acceder a las bases de datos es desactivando todo el threat protection.

¿Le pasa algo parecido a alguien más? ¿Que solución podríamos aplicar aparte de desactivar el threat protection?

Ya he provado varias versiones de firmware, y me pasa lo mismo en 4 equipos MX84.

- Labels:

-

Dispositivo de Seguridad MX

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Report Inappropriate Content

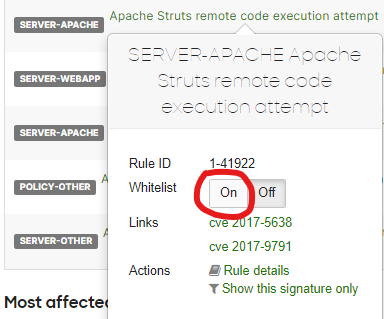

Hola @Gsintes , probablemente lo ves el bloqueo en la pagina de Security Center bajo la columna de Monitoreo en su menu de Security & SD-WAN del dashboard. Ya lo intentó por ese camino eligir ese bloqueo como Allow List para una excepción?

Saludos

If my answer solved your problem, click "accept as solution" so that others can benefit from it.

The Meraki ECMS exam is now live! Test your knowledge of Meraki and become an official Cisco Meraki Solutions Specialist. More info on the ECMS exam found here.

For information regarding all of Meraki's training offerings, be sure to check out the Meraki Learning Hub.

- Mark as New

- Bookmark

- Subscribe

- Mute

- Subscribe to RSS Feed

- Permalink

- Report Inappropriate Content

Buenos días Felipe,

Es un placer volver a tener contacto contigo...

Este problema se trataba de un bug confirmado y resuelto por los técnicos de Meraki Support (Valmor Chagas).

Parece ser que la versión española de estos MX84 trataba la base de datos del threat protection de una manera erronea y no llegaba a cargar todos los campos de las vulnerabilidades correctamente. Por ese motivo cuando se creaba una nueva excepción, en vez de aparecer el código de la vulnerabilidad y su nombre, aparecía null - 1:14771

Parece ser que las nuevas vulnerabilidades ya se registran correctamente y cuando creas excepciones, ya se procesan bien, pero lamentablemente todavía no han podido corregir que los nombres de vulnerabilidades anteriores se muestren completos (como en la última línea) aunque si que funcionan bien.

-

Administrador de dispositivos SM

15 -

Cámaras MV

6 -

Dashboard

43 -

Dispositivo de Seguridad MX

60 -

Full-stack

6 -

Gateway LTE MG

4 -

Installation

1 -

MI - Meraki Insight

8 -

Other

1 -

Otros

56 -

SSID

1 -

Switches MS

28 -

Wireless LAN MR

59